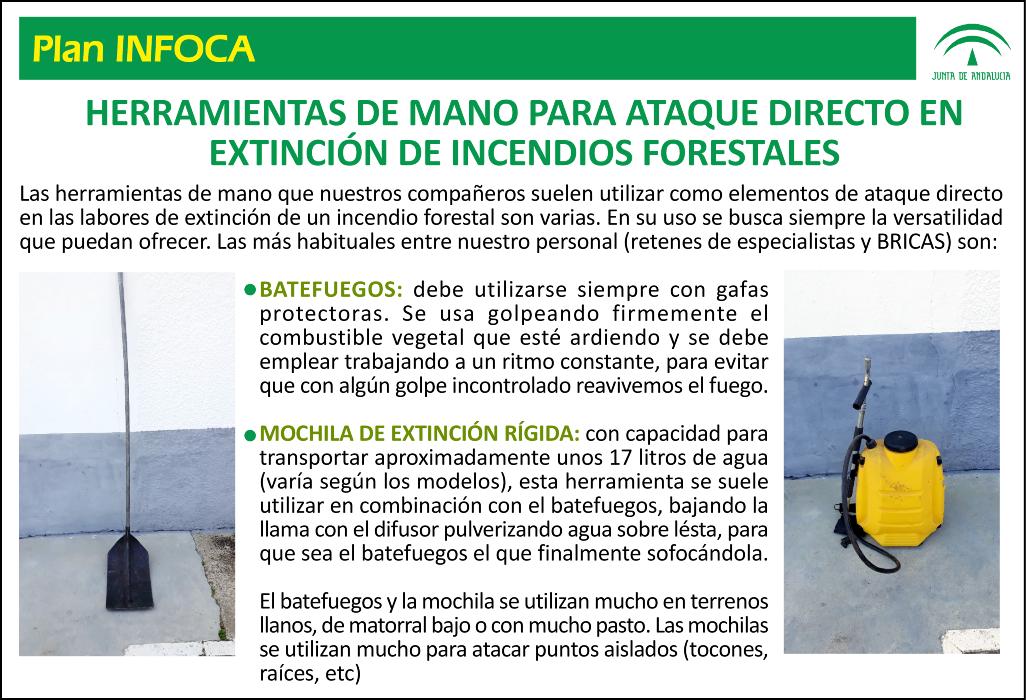

INFOCA on Twitter: "CONOCE NUESTRAS HERRAMIENTAS | Continuando con nuestra línea de divulgar terminología y materiales usados en #IncendiosForestales, nos quedamos hoy con las principales herramientas de mano que nuestros compañeros suelen

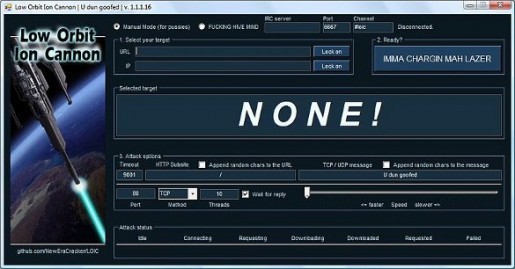

Herramienta forense para averiguar si un sistema Linux ha sido utilizado para realizar un ataque DDOS.

Plantilla De Página De Inicio De Ataque De Perro. Mano Asustada Con Caja De Herramientas En Las Manos Sentada En El árbol. Ladrido Ilustración del Vector - Ilustración de humano, ataque: 183341656